人手不足でお悩みの方は

\ こちらの記事がおすすめ! /

プロキシ型ファイアウォールとは?

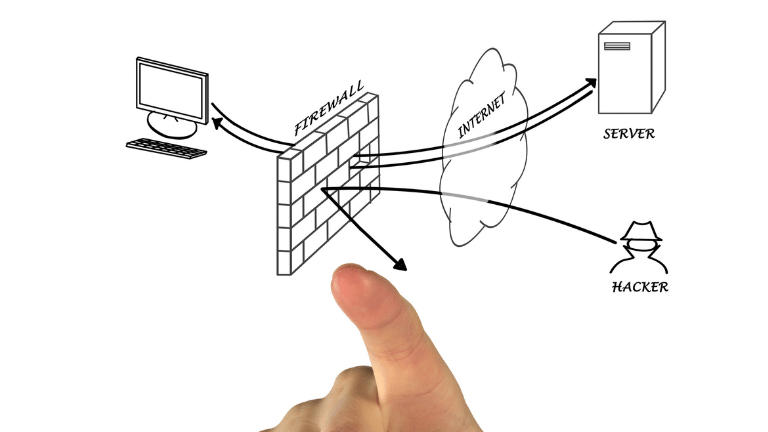

プロキシ型ファイアウォールとは、通信を代理で行う「プロキシ」を活用してネットワークトラフィックを管理し、セキュリティを強化するためのファイアウォールの一種です。

具体的には、インターネットや外部ネットワークと社内ネットワークとの間に立ち、情報の送受信を制御します。それによって不正なアクセスを防ぎながらも必要な通信をスムーズに行うことができます。

プロキシ型ファイアウォールの基本

プロキシ型ファイアウォールは、すべてのネットワークトラフィックを一旦自身で受け取り、検査後に送受信先へと送り出します。この一連の流れを「プロキシする」と言います。それによって不正な通信を未然に防ぐことができます。

また、プロキシ型ファイアウォールは、特定のアプリケーションに対する通信のみを許可する設定が可能で、細かいアクセス制御を行うことができます。それによって特定のサービスやデータへのアクセスを厳格に管理できます。

プロキシサーバとファイアウォールの違い

プロキシサーバとファイアウォールは、どちらもネットワークトラフィックを管理するツールですが、目的と機能に違いがあります。

プロキシサーバは、主に企業の内部ネットワークとインターネットとの間で通信を中継し、一方でファイアウォールはネットワークへの不正なアクセスを防ぐ役割を担っています。

プロキシ型ファイアウォールは、このふたつの機能を組み合わせたものと言えます。すなわち、ネットワークトラフィックを中継しつつ、不正な通信をブロックするというふたつの役割を同時に果たします。

それによってセキュリティとパフォーマンスの両方を向上させることができます。

プロキシ型ファイアウォールの主な機能

プロキシ型ファイアウォールの主な機能は、不正な通信の防止と、ネットワークのパフォーマンス向上です。不正な通信の防止は、すべてのネットワークトラフィックを一旦受け取り、悪意のある通信を検出しブロックすることで達成されます。

また、ネットワークのパフォーマンス向上は、キャッシングと呼ばれる機能により可能となります。これは、一度通信したデータを一時的に保存し、同じデータの再要求があったときに高速に応答するというものです。それによってネットワークの効率が向上します。

ビジネスにおけるプロキシ型ファイアウォールの利点

ビジネスにおけるプロキシ型ファイアウォールの利点は大きくふたつあります。ひとつめは、企業のネットワークセキュリティを強化することです。ネットワークに接続されたすべてのデバイスを保護し、不正なアクセスやデータ漏洩を防ぎます。

ふたつめは、ネットワークパフォーマンスの向上です。キャッシング機能により、ネットワークのレスポンス時間が短縮され、ユーザーエクスペリエンスが向上します。それによって社内の業務効率を高めることができます。

インターネットの安全性の強化

インターネットの安全性を強化するという点において、プロキシ型ファイアウォールは重要な役割を果たします。外部からの不正なアクセスを遮断し、企業のネットワークを保護します。

また、社内からのアクセスに対してもコントロールを行い、セキュリティリスクを最小限に抑えます。

特に、社員がインターネット上で何を見ているかを把握し、不適切なサイトへのアクセスを制限するなど、情報管理の観点からもプロキシ型ファイアウォールは有用です。

それによって不正ソフトウェアのダウンロードやデータ漏洩などのリスクを大幅に軽減できます。

企業ネットワークのパフォーマンス向上

プロキシ型ファイアウォールは、企業ネットワークのパフォーマンス向上にも寄与します。キャッシング機能により、頻繁にアクセスするサイトのデータを一時的に保存し、再度そのサイトにアクセスする際に高速にデータを提供します。

それによってネットワークのトラフィックが軽減し、全体のパフォーマンスが向上します。また、バンド幅の節約にもなり、企業のネットワークコストを削減する効果もあります。

上記のボタンから、次の6つの「ビジネスお役立ち資料」が無料ダウンロードできます!

- これから始めるインサイドセールス〜事前準備から立ち上げ方まで〜

- メールマーケティングのすすめ

- 展示会の効果を最大化させる12の手法

- 世界一わかりやすい!マーケティングオートメーション

- 無料で使える!国産No.1 マーケティングオートメーション

- MAツールタイプ別診断チェックシート

プロキシ型ファイアウォール設定の手順

プロキシ型ファイアウォールの設定は、企業のセキュリティ要件に基づいてカスタマイズすることが重要です。まずは、現状のネットワーク構成とセキュリティ要件を明確に把握することが第一歩となります。

次に、プロキシ型ファイアウォールの具体的な設定を行います。これには、基本設定からセキュリティ設定までが含まれます。また、設定後は定期的にレビューを行い、状況に応じて適宜設定を見直すことが求められます。

プロキシ型ファイアウォール設定を始める前に

プロキシ型ファイアウォールの設定を始める前に、現在のネットワークの状態と必要なセキュリティ要件を理解しておくことが重要です。具体的なネットワークの規模やトラフィックの状態、セキュリティ上の課題や目標などを把握しましょう。

これらの情報は、どのようなファイアウォールを選ぶべきか、どのように設定すべきかを決定するうえで大変重要です。また、設定後の効果を評価する基準ともなるため、しっかりと把握しておくことが求められます。

ネットワークの現状把握

具体的には、ネットワークの規模や構成、使用されている機器やソフトウェア、ネットワークのトラフィックの状態などを調査します。それによってネットワークの現状を把握し、プロキシ型ファイアウォールを導入することでどのような影響が出るかを予測できます。

また、既存のセキュリティ対策やポリシーも理解しておくことが重要です。それによってプロキシ型ファイアウォールの設定が既存のシステムやポリシーと整合性を持つようにできます。

目的と要件の明確化

次に、プロキシ型ファイアウォールを導入する目的と要件を明確にします。たとえば不正なアクセスを遮断するため、特定のサイトへのアクセスを制限するため、ネットワークのパフォーマンスを向上させるためなど、導入の目的はさまざまです。

これらの目的に基づいて、どのような機能を優先すべきか、どのような設定が必要かを明確にします。これらの情報は、後の設定作業やファイアウォールの選定に直結するため、しっかりと考えておくことが必要です。

プロキシ型ファイアウォールの設定順序

プロキシ型ファイアウォールの設定は、設定順序が重要な場合があります。設定順序を間違えると、思った通りのセキュリティ機能が得られなかったり、ネットワークのパフォーマンスに影響を与えたりする可能性があります。

そのため、事前に設定順序を計画し、正しい順序で設定を行うことが推奨されます。特に複雑な設定を行う場合や、複数のプロキシサーバを利用する場合には注意が必要です。

プロキシ型ファイアウォール 順番の重要性

たとえばネットワークへのアクセスを制限する設定を行う前に、アクセスログを取る設定を行ってしまうと、制限されるべきアクセスのログが取れなくなる可能性があります。このように、設定の順番がセキュリティ機能に影響を与える場合があります。

また、一部の設定は他の設定に依存している場合があります。依存関係を理解し、依存する設定を先に行うことで、スムーズに設定作業を進められます。

基本設定からセキュリティ設定までの手順

通常、プロキシ型ファイアウォールの設定は、基本設定から始め、次にセキュリティ設定を行います。基本設定では、ネットワークの構成やプロキシサーバの位置などを設定します。これらの設定は、プロキシ型ファイアウォールの動作に直接影響を与えます。

セキュリティ設定では、具体的なアクセス制御のルールやログの設定などを行います。これらの設定は、前述の目的と要件に基づいて行います。設定後は、設定が正しく反映されているか、期待通りのセキュリティ機能が得られているかを確認します。

「プロキシサーバーに接続できません」 ファイアウォールのトラブルシューティング

プロキシ型ファイアウォールの設定や運用を行っていると、時折、「プロキシサーバーに接続できません」というエラーメッセージに遭遇することがあります。これは、ネットワーク接続の問題や設定の誤りなどが原因で発生する可能性があります。

このような問題が発生した場合、まずはエラーメッセージの内容を確認し、可能な原因を特定します。次に、問題の解決策を試してみることが必要です。

一般的な問題と解決策

「プロキシサーバーに接続できません」というエラーメッセージは、通常、プロキシサーバーへの接続ができない、または接続が切断されたときに表示されます。

これは、ネットワークの接続状態、プロキシサーバーの動作状態、設定の誤りなどが原因である可能性があります。

具体的な解決策としては、ネットワーク接続の確認、プロキシサーバーの動作確認、プロキシ設定の見直しなどがあります。これらをひとつずつ試すことで、問題の原因を特定し、解決に向けてのアクションを取ることができます。

プロキシとファイアウォールを確認するChrome, Edgeの設定

ブラウザの設定を通じてプロキシとファイアウォールの設定を確認することもできます。たとえばGoogle ChromeやMicrosoft Edgeでは、設定メニューからネットワーク設定を確認し、プロキシ設定を見直すことが可能です。

ブラウザの設定で問題が見つかった場合、設定の修正やプロキシサーバーへの再接続を試みることで、問題を解消できることがあります。しかし、これらの手段が効果を示さない場合は、システム管理者に連絡を取ることが推奨されます。

▼人手不足でお悩みの方はこちらの記事がおすすめ!▼

【お役立ち資料を 無料 でダウンロード!】

当サイト「kyozon」とは、読者のみなさんの日々の業務に役立つ情報群を発信し、ユーザーとベンダーのコミュニケーションを大いに活性化させるWebサービスです。

ご提供する情報はデジタルトレンド情報や専門家のインタビューおよび対談、最新ワードや基本情報のわかりやすく解説、ビジネスに役立つイベント情報など盛りだくさんとなっています。

ほかにもマーケティングの成功・失敗事例やビジネスツール・サービス導入検討に役立つ他のユーザーの事例やツールの感想、話題となったイベントのレポートな多岐にわたるラインナップです。

なによりも、読者のみなさんにとって関心があるサービスの資料を、無料でダウンロードできます。そしてダウンロードした資料をマイページでいつでも確認でき、ツール・サービスの検討や活用のお役立ち資料として、ご活用いただけます。

プロキシ型ファイアウォールの許可設定

プロキシ型ファイアウォールは、インターネットへのアクセスを管理し、セキュリティを強化する重要な役割を果たします。特に、許可設定は極めて重要で、適切な設定がなされているかどうかで企業の情報セキュリティのレベルが大きく変わるからです。

ここでは、なぜ許可設定が必要なのか、そしてその具体的な手順について見ていきましょう。

なぜプロキシ型ファイアウォールの許可設定が必要か

プロキシ型ファイアウォールの許可設定は、不必要なトラフィックを防ぎ、企業ネットワークを保護するために不可欠です。それによって特定のWebサイトやアプリケーションへのアクセスを許可したり、制限したりできます。

また、許可設定を行うことで、ネットワーク上のデータトラフィックを効率的に管理し、ビジネスのパフォーマンスを向上させることも可能です。これは、特に大規模な企業や組織にとって重要な利点となります。

セキュリティとアクセス制御のバランス

許可設定は、セキュリティとアクセス制御のバランスをとるうえで重要な要素です。強力なセキュリティを維持しつつ、必要な情報へのアクセスを確保することが目標となります。

不適切な許可設定は、組織内部のユーザーが重要な情報やツールにアクセスできない、または逆に不必要な情報や不適切なウェブサイトにアクセスできてしまうといった問題を引き起こす可能性があります。

外部サービスとの連携

ビジネスでは、さまざまな外部サービスと連携することが一般的です。そのため、プロキシ型ファイアウォールの許可設定には、これらのサービスとの適切な接続の保証が求められます。

たとえばクラウドサービス、メールシステム、ビデオ会議システムなどとの適切な通信を確保するためには、これらのサービスへのアクセスを許可する必要があります。

許可設定が適切に行われていないと、重要なビジネスツールへのアクセスが制限され、業務効率が低下する可能性があります。

プロキシ型ファイアウォールの許可設定の手順

許可設定の手順は、まず、どのようなトラフィックを許可するか、あるいは制限するかを決定することから始まります。この決定は、組織のセキュリティポリシーやビジネス要件に基づいて行われます。

その後、プロキシ型ファイアウォールの設定画面を開き、許可設定の項目を選択します。ここで具体的な許可設定の内容を入力し、設定を保存することで許可設定が完了します。

プロキシのホワイトリスト設定

ホワイトリスト設定は、許可されるトラフィックを明確に指定する手法です。企業が利用する重要なサービスやウェブサイトのURLやIPアドレスをホワイトリストに登録することで、これらへのアクセスを確保します。

これは、必要な通信を確実に行いつつ、不要なトラフィックを防止する効果的な方法です。また、不正アクセスから企業ネットワークを守るためにも重要な役割を果たします。

アクセスポリシーの定義

アクセスポリシーの定義は、特定のユーザーやグループがアクセスできるリソースを制御する設定です。たとえば一部のユーザーには特定のウェブサイトへのアクセスを制限したり、あるいは一部の時間帯のみアクセスを許可したりすることが可能です。

それによってビジネスのニーズに応じた柔軟なアクセス制御ができ、企業のセキュリティと効率性を同時に向上させることが可能です。

Zoomとプロキシ型ファイアウォールの関係

昨今のリモートワークの増加に伴い、ビデオ会議ツールの利用も一般的となりました。そのなかでも特に人気なのがZoomで、その安全な利用のためにはプロキシ型ファイアウォールとの適切な設定が求められます。

ここでは、Zoomとプロキシ型ファイアウォールとの関係性、そしてその設定方法について見ていきましょう。

Zoomを安全に利用するためのプロキシ型ファイアウォール設定

Zoomは、企業内で広く利用されるため、その通信を適切に保護することは非常に重要です。プロキシ型ファイアウォールは、Zoomの通信を適切に管理し、安全性を確保する役割を果たします。

設定は、まずZoomのサーバーへの通信を許可することから始まります。次に、Zoomが使用する特定のポートへのアクセスを許可することで、安全なビデオ会議を実現します。

ファイアウォール プロキシ Zoomの許可設定

Zoomの許可設定は、まずZoomのサーバーIPアドレスをホワイトリストに追加することから始まります。それによってZoomのサーバーとの通信が確保されます。

次に、Zoomが使用するポート(通常は8801、8802、8804のUDPポート)を開放します。それによってZoomの映像や音声データの通信がスムーズに行われ、快適なビデオ会議ができます。

Zoomの通信を保護するための追加設定

Zoomの通信をさらに保護するための追加設定としては、Zoomのエンドツーエンド暗号化の活用があります。これは、Zoomの通信全体を暗号化し、通信内容の盗聴や改ざんを防ぐものです。

また、不正なアクセスを防ぐために、Zoomのアクセスログを定期的に確認し、異常なアクセスパターンが見られた場合は迅速に対応することも重要です。

Zoom利用時の一般的なプロキシ型ファイアウォールの問題

Zoomを利用する際に一般的に発生する問題のひとつは、Zoomの通信がブロックされてしまうことです。これは、プロキシ型ファイアウォールの設定が適切でないことが原因となることが多いです。

もうひとつの問題は、Zoomのパフォーマンス低下です。これは、通常、ファイアウォールの設定やネットワークの帯域幅によるもので、適切な調整により改善可能です。

接続障害の解消方法

Zoomの接続障害が発生した場合、まずはプロキシ型ファイアウォールの設定を確認しましょう。ZoomのサーバーIPアドレスがホワイトリストに追加されているか、必要なポートが開放されているかを確認します。

また、Zoomのパフォーマンス低下が問題となる場合は、ネットワークの帯域幅を確認します。必要であれば、ネットワークの帯域幅を増やすことで、Zoomのパフォーマンスを改善できます。

セキュリティ対策のチェックリスト

Zoomを安全に利用するためのセキュリティ対策のチェックリストとしては、まずZoomのエンドツーエンド暗号化の活用が挙げられます。それによってZoomの通信全体が保護され、通信内容の盗聴や改ざんを防ぐことができます。

また、不正なアクセスを防ぐためには、Zoomのアクセスログの定期的なチェックが必要です。異常なアクセスが確認された場合は、速やかに対応を行い、セキュリティの強化を図りましょう。

組織のネットワークセキュリティを強化するための追加対策

ネットワークセキュリティは、ビジネス環境がますますデジタル化し、サイバー攻撃が増加している現代では、組織の重要な課題となっています。プロキシ型ファイアウォールはその対策のひとつですが、ほかにもさまざまなセキュリティ対策が必要となります。

ここでは、プロキシ型ファイアウォール以外のセキュリティ対策と、より高度な利用方法について見ていきましょう。

プロキシ型ファイアウォール以外のセキュリティ対策

ファイアウォールはネットワークのゲートキーパーの役割を果たしますが、それだけでは不十分です。組織のネットワークセキュリティを強化するためには、エンドポイントセキュリティやセキュリティ意識の向上と教育も重要な要素となります。

エンドポイントセキュリティは、個々のデバイス(PC、スマートフォンなど)の保護に重点を置いています。また、セキュリティ意識の向上と教育は、ユーザー自身がセキュリティの重要性を理解し、安全な行動をとることを促します。

エンドポイントセキュリティの強化

エンドポイントセキュリティの強化は、セキュリティ対策の重要な一環です。エンドポイントセキュリティソリューションを導入することで、ネットワークに接続するすべてのデバイスを保護できます。

これらのソリューションは、ウイルスやマルウェアの侵入を防止し、さらには不正なアクセスやデータ漏洩を防ぐ役割も果たします。これらのセキュリティ対策は、企業の貴重なデータを保護するうえで欠かせないものとなっています。

セキュリティ意識の向上と教育

セキュリティの問題は技術だけでなく、人間の認識にも大きく依存しています。ユーザーがセキュリティリスクを理解し、それに基づいた行動をとることが重要です。そのため、組織全体でセキュリティ意識を向上させ、教育を行うことが必要です。

これには、定期的なセキュリティ研修や、フィッシング詐欺などの具体的な脅威についての情報提供が含まれます。また、ユーザーがセキュリティに関する疑問や不明点を容易に共有・解決できる環境を整えることも有効です。

高度なプロキシ型ファイアウォールの活用

プロキシ型ファイアウォールをより効果的に活用するために、他のセキュリティシステムとの連携や、クラウドベースのセキュリティソリューションの利用を検討する場合があります。これらは、より広範で包括的なセキュリティ対策を可能にします。

たとえば侵入検知システムとプロキシ型ファイアウォールを連携させることで、不正アクセスをより早く検知し、対処できます。また、クラウドベースのセキュリティソリューションは、遠隔地からのアクセスを保護し、リソースの効率的な利用を可能にします。

侵入検知システムとの連携

侵入検知システム(IDS)は、ネットワーク内の異常な通信パターンや攻撃の兆候を検出する機能を持っています。このIDSをプロキシ型ファイアウォールと連携させることで、ネットワークのセキュリティをより一層強化できます。

具体的には、IDSが異常な通信を検出すると、その情報をプロキシ型ファイアウォールに伝え、ファイアウォールがその通信を遮断する、という流れです。それによって攻撃の早期発見と迅速な対応ができます。

クラウドベースのセキュリティソリューション

クラウドベースのセキュリティソリューションは、ハードウェアの制約なく柔軟にスケーリングすることが可能です。それによって組織の成長や変化に対応しながら、常に適切なレベルのセキュリティを維持できます。

また、クラウドベースのソリューションは、常に最新のセキュリティアップデートが適用され、全世界からの脅威情報をリアルタイムで取得することが可能です。それによって新たな脅威に迅速に対応できます。

▼人手不足でお悩みの方はこちらの記事がおすすめ!▼

プロキシ型ファイアウォールの選定と導入

プロキシ型ファイアウォールを導入する際には、その選定と導入プロセスが重要なステップとなります。選定では、組織の要件と目標に合った製品を見つけることが求められます。

導入プロセスでは、そのファイアウォールを組織のネットワーク環境に適切に組み込むための手順を計画することが必要です。

プロキシ型ファイアウォールの選定基準

プロキシ型ファイアウォールの選定にあたっては、その機能とパフォーマンス、そして価格とサポートの観点が重要となります。これらは、製品の価値を評価し、組織のニーズに最適な選択をするための基準です。

特に、高度なセキュリティ機能を持つ製品を選ぶことは、ネットワークの保護を強化します。また、サポートが充実している製品を選ぶことで、問題発生時の対応が迅速になります。

機能とパフォーマンス

プロキシ型ファイアウォールの機能とパフォーマンスは、製品の能力を示す重要な要素です。これらは、ネットワークトラフィックを効果的に管理し、セキュリティを保つ能力を示しています。

また、高パフォーマンスなファイアウォールは、大量のネットワークトラフィックを処理する能力があり、遅延やダウンタイムを最小限に抑えられます。

価格とサポート

価格はもちろん重要な選定基準ですが、それだけでなくサポートも重要です。問題が発生した際に素早く対応できるように、優れたカスタマーサポートを提供する製品を選ぶことが必要です。

また、長期的な運用コストを考慮するためにも、保守やアップデートの費用、トレーニングコストも考慮に入れるべきです。

プロキシ型ファイアウォールの導入プロセス

プロキシ型ファイアウォールの導入には、正確な計画とリソースの準備が必要です。これには、ネットワークの現状理解、必要な設定の明確化、適切な導入スケジュールの作成が含まれます。

また、導入後の管理や維持に必要なリソースも予測し、全体の運用コストを把握しておくことが重要です。

プロジェクト計画とリソースの準備

プロジェクト計画では、タスクの範囲、スケジュール、責任者の明確化が求められます。それによって導入プロジェクトがスムーズに進行し、期間と予算を守ることができます。

リソースの準備では、必要な人材、設備、時間を予測し、その確保を行います。特に、技術的な知識を持つ人材の確保は、問題発生時の対応能力を高めます。

導入から運用まで流れ

導入から運用までの手順を明確にすることで、導入プロジェクトを効率的に進行することが可能です。設定、テスト、運用移行の各ステップには、具体的なタスクとその担当者を明記します。

また、それぞれのステップで発生可能な問題に対する対策も準備しておくと、問題が発生したときに迅速に対応できます。具体的な問題例とその解決策を列挙し、全員が参照できる形にしておくとよいでしょう。

プロキシ型ファイアウォールの将来展望

テクノロジーの進歩は、ネットワークセキュリティの進化をもたらしています。特に、5GやIoTの広がり、AIと機械学習の発展は、プロキシ型ファイアウォールの可能性を広げています。

また、新しい働き方やアーキテクチャの進化も、プロキシ型ファイアウォールの適用範囲を拡大しています。

ネットワークセキュリティの進化とプロキシ型ファイアウォール

ネットワークセキュリティは、技術の進歩とともに進化を続けています。一方で、その進歩は新たな脅威をもたらし、プロキシ型ファイアウォールの重要性を高めています。

プロキシ型ファイアウォールはその柔軟性と進化性で、これらの新たな脅威に対抗する強力なツールとなるでしょう。

5GやIoTの影響

5GやIoTの普及は、デバイス数の増加とデータ量の爆発的な増加をもたらしています。この結果、ネットワークセキュリティの需要はさらに高まり、プロキシ型ファイアウォールの重要性を高めています。

一方で、5GやIoTデバイスからの通信を安全に管理し、不正なアクセスを防ぐためには、高度なセキュリティ機能を備えたプロキシ型ファイアウォールが求められます。

AIと機械学習を活用したセキュリティ

AIと機械学習の発展は、セキュリティ対策に革新をもたらしています。これらの技術を利用して、プロキシ型ファイアウォールは、複雑な攻撃パターンを認識し、予防できます。

たとえばAIを利用した行動分析により、通常のユーザーの行動とは異なる不審な行動を検出できます。また、機械学習によって、新たな攻撃パターンを学習し、未知の脅威に対しても迅速に対応できます。

プロキシ型ファイアウォールの新しい利用シーン

テクノロジーと働き方の変化に伴い、プロキシ型ファイアウォールの利用シーンも多様化してきています。特に近年では、リモートワークの普及やクラウドネイティブアーキテクチャの進化が目覚ましいです。

これらの変化は、企業が安全なネットワークを維持するためにプロキシ型ファイアウォールをどのように活用すべきかについて、新たな視点を提供しています。

リモートワークの普及

新型コロナウイルスの影響で、リモートワークが世界中の企業で急速に普及しています。それによって企業のネットワークへのアクセスポイントが増え、ネットワークのセキュリティを確保する難しさが増しています。

この状況下でプロキシ型ファイアウォールは、企業のネットワークを遠隔地からでも安全に利用するための重要なツールとなっています。

また、ユーザーの行動を分析して不正アクセスを防止するなど、新たなセキュリティの脅威に対応するための機能も求められています。

クラウドネイティブアーキテクチャの進化

一方、クラウドネイティブアーキテクチャの進化により、データとアプリケーションが分散されることで、セキュリティ対策が複雑化しています。

これに対応するためには、従来のネットワークの境界に固執するのではなく、データやアプリケーション自体のセキュリティを重視する必要があります。

プロキシ型ファイアウォールは、このような環境下でもセキュリティを確保するための有効なツールとなります。アプリケーションレベルでの通信を制御し、データの流れを見える化することで、分散環境におけるセキュリティを強化します。

▼人手不足でお悩みの方はこちらの記事がおすすめ!▼

まとめ

本稿ではプロキシ型ファイアウォールの基本からその設定方法、さらには新しい利用シーンまで幅広く紹介してきました。ビジネスにおけるネットワークセキュリティの重要性が増す中、プロキシ型ファイアウォールはその重要な一部となります。

組織のネットワーク環境やビジネスニーズに合わせて最適なプロキシ型ファイアウォールの選定と設定が求められます。そのためにも、その機能や適用範囲を理解し、正しく活用することが重要です。

【ビジネスパーソン必見情報!】

あらゆるビジネスパーソンにとって、マーケティングスキルはビジネスにおける自分の最強のリソース(資源)であることを、以下の特集記事『マーケティングスキルは身につけて損がないビジネス上の最強の自己資源』で総合的に詳しく解説しています。

ぜひそちらも、参考にご覧ください。

ちなみに、そもそもマーケティングとは一体どういうものなのかについて知りたいみなさんのためには、以下の特集記事『マーケティングとはなにか?その意味や定義を日本一わかりやすく解説』において、掘り下げつつわかりやすく解説しています。

基礎的情報として、ぜひ参考にご一読ください。

【SNSフォローのお願い】

kyozonは日常のビジネスをスマートにする情報を、毎日お届けしています。

今回の記事が「役に立った!」という方は、twitterとfacebookもフォローいただければ幸いです。

twitter:https://twitter.com/kyozon_comix

facebook:https://www.facebook.com/kyozon.comix

※2023年以降のマーケティング戦略構築に参考になる、マーケティングトレンドについて、以下の特集記事『マーケティングトレンドを徹底解剖!2022年までの考察と2023年の展望』で総合的かつ詳細に解説しています。

ぜひとも、参考にご一読ください。

※マーケティングを実践するにあたって、消費者の購買行動を可視化するマーケティングモデルというものがあります。

マーケティングモデルとは何かについて、以下の記事『マーケティングモデルとは?認知から購買の消費者行動を分析した仮説』でわかりやすく解説しています。そちらも、参考にご一読ください。

※マーケティング活動は幅広い領域にまたがるため、その全体を統括するスキル「マーケティング・マネジメント」が求められます。

「マーケティングマネジメント」について、そのプロセスと業界別成功例を以下の特集記事『マーケティングマネジメントとは?プロセスと業界別成功例を徹底解説』で詳細に解説しています。そちらもぜひ参考に、ご覧ください。